无线安全 - 加密

一般来说,加密是将数据转换为某种密文的过程,任何第三方都无法理解这种密文,因此无法拦截信息。如今,我们每天都在使用加密,甚至没有意识到。每次您访问网上银行或邮箱时,最常见的是当您登录任何类型的网页或创建返回公司网络的 VPN 隧道时。

有些信息太有价值了,不能不加以保护。而且,为了有效地保护信息,必须以不允许攻击者解密的方式对其进行加密。老实说,没有完全安全的加密方案。我们每天使用的所有算法都可能被破解,但以目前的技术和时间来看,这种情况发生的可能性有多大?

例如,使用新的超高速计算机破解加密"X"可能需要大约八年的时间。这种风险是否大到足以停止使用算法"X"进行加密?我对此表示怀疑,因为那时要保护的信息可能已经过时了。

无线加密的类型

在开始谈论无线加密之前,值得一提的是,有两种类型的加密算法:流密码和分组密码。

流密码 − 它以逐位方式将明文转换为密文。

分组密码 −它对固定大小的数据块进行操作。

最常见的加密算法收集在下表中 −

| 加密算法 | 加密算法的类型 | 数据块的大小 |

|---|---|---|

| RC4 | 流密码 | --- |

| RC5 | 分组密码 | 32/64/128位 |

| DES | 分组密码 | 56 位 |

| 3DES | 分组密码 | 56 位 |

| AES | 分组密码 | 128 位 |

您最有可能在无线网络上以某种形式遇到的是 RC4 和 AES。

WEP vs WPA vs WPA2

无线网络领域有三种广为人知的安全标准。这三者之间最大的区别,在于它们能提供的安全模型。

| 安全标准 | 加密算法用户 | 认证方式 | 破解加密的可能性 |

|---|---|---|---|

| WEP | WEP(基于 RC4) | 预共享密钥 (PSK) |

|

| WPA | TKIP(基于 RC4) | 预共享密钥 (PSK) 或 802.1x | - 在初始四次握手期间破解密码(假设密码相对较短<10 个字符) |

| WPA2 | CCMP(基于 AES) | 预共享密钥 (PSK) 或 802.1x |

WEP 是第一个应该添加身份验证和加密的无线"安全"模型。它基于 RC4 算法和 24 位初始化向量 (IV)。这是实施的最大缺点,导致 WEP 可以在几分钟内被破解,使用任何人都可以在其 PC 上安装的工具。

为了增强安全性,WPA2 采用了强加密模型 (AES) 和基于 802.1x(或 PSK) 的非常强的身份验证模型。WPA 的引入只是作为平稳过渡到 WPA2 的过渡机制。很多无线网卡不支持新的 AES(当时),但它们都使用 RC4 + TKIP。因此,WPA 也是基于该机制的,只是进行了一些改进。

弱初始化向量 (IV)

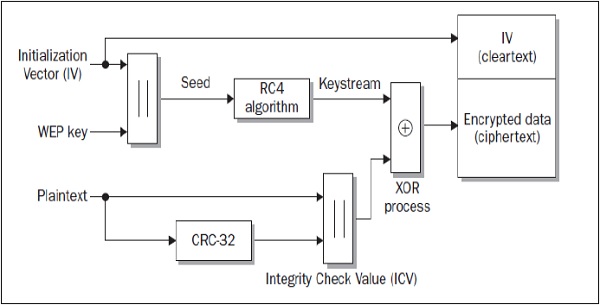

初始化向量 (IV) 是 WEP 加密算法的输入之一。整个机制如下图所示 −

可以注意到,该算法有两个输入,其中一个是 24 位长的 IV(也以明文形式添加到最终密文中),另一个是 WEP 密钥。当试图破解此安全模型 (WEP) 时,必须收集大量无线数据帧(大量帧,直到找到具有重复 IV 向量值的帧)。

假设对于 WEP,IV 有 24 位。这意味着它可以是任意数字,从 2 帧(如果你足够幸运的话)到 224 + 1(你收集了每一个可能的 IV 值,然后,下一个帧一定是重复的)。根据我的经验,我可以说,在一个相当拥挤的无线局域网上(大约有 3 个客户端一直在发送流量),获取足够的帧、破解加密并得出 PSK 值只需 5-10 分钟。

此漏洞仅存在于 WEP 中。WPA 安全模型使用 TKIP,通过将其大小从 24 位增加到 48 位来解决弱 IV,并对图表进行其他安全增强。这些修改使 WPA 算法更加安全,并且更容易受到这种类型的破解。